Conceitos

Control plane

Conjunto de módulos relacionados ao design time. Funcionalidades como configuração de ambientes, APIs, políticas e visualização de logs são providas por esses módulos. O control plane é compartilhado.

| Apesar de haver diversos mecanismos de alta disponibilidade e resiliência, não é recomendado a utilização de APIs administrativas em fluxos de alta carga. |

Shard

O shard é um agrupamento lógico, utilizado para prover serviços a um determinado conjunto de clientes. Serviços como banco de dados para logs e auditoria de tokens são compartilhados com os data planes de um determinado shard.

Data plane

Conjunto de módulos relacionados ao runtime. Os módulos do data plane são dedicados para cada cliente. Todas as chamadas são trafegadas por módulos contidos no data plane. Cada data plane é provisionado em uma VPC dedicada, com endereçamento de IP próprio. O data plane é composto por:

-

GW POOLS.

-

NETWORK LOAD BALANCER: Balanceador de carga em camada 4.

-

SEC-PROXY: Responsável pela exposição e terminação TLS.

-

API GATEWAY: Responsável pelas transações. Aplicação de políticas, geração de logs e transformações são executadas por esse módulo.

-

Por padrão, o data plane é provisionado com um gateway pool (default), porém, novos gateways pools podem ser adquiridos.

Além dos gateways pools, outros módulos estão disponíveis no data plane:

-

API AUTHORIZATION: Módulo responsável pela geração de access-tokens.

-

MEMORY GRID: Banco de dados em memória para cache e distribuição de dados.

Além desses, existem alguns módulos adjacentes, também no data plane.

Conectividade

O data plane pode ser conectado a ambientes privados para:

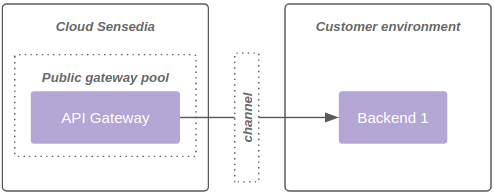

1 - Consumo do backend para o gateway pool público, conforme diagrama 1:

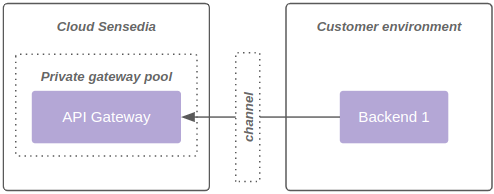

2 - Consumo do gateway pool privado, conforme diagrama 2:

| Um gateway pool não pode ser público e privado ao mesmo tempo. |

Modelos de conectividade suportados

-

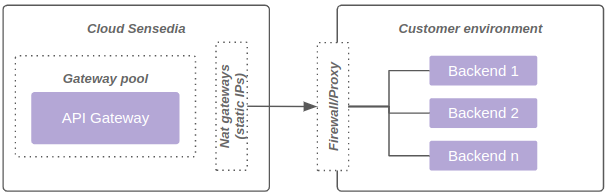

Allow list (Padrão)

-

Pontos positivos

-

Modelo mais recomendado devido à praticidade e resiliência.

-

Cada data plane possui ao menos 2 IPs fixos de saída. Esses IPs podem/devem ser utilizados para controles de firewall no lado cliente.

-

Para incrementar ainda mais a segurança, pode ser utilizada uma estratégia de mTLS entre os gateways e o backend.

-

Custo já embutido nas ofertas padrão.

-

-

Limitações

-

Não é possível acessar backends sem externalização por meio de um proxy ou tecnologia similar.

-

-

O Diagrama abaixo representa a conectividade via Allow list:

-

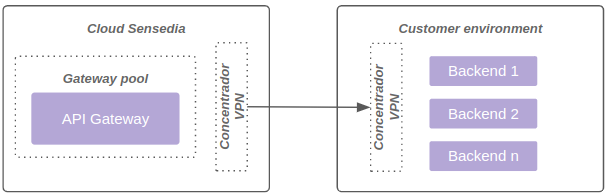

VPN (sob consulta)

-

Pontos positivos

-

Modelo com acesso privado.

-

-

Pontos de atenção

-

Responsabilidade compartilhada.

-

O SLA é diferente para ambientes com VPN, visto a alta incidência de problemas.

-

Maior custo de setup, manutenção e troubleshooting.

-

-

Limitações

-

Cada data plane pode ser conectado em até 4 redes, limitado a 8190 IPs.

-

Atualmente, BGP não é suportado.

-

-

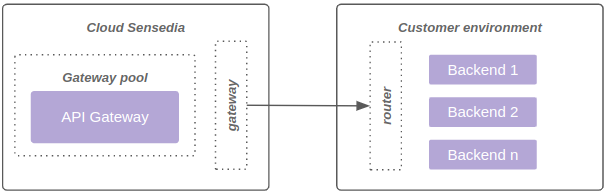

O Diagrama abaixo representa a conectividade via VPN:

-

VPC Peering (sob consulta)

-

Pontos positivos

-

Estabilidade e resiliência.

-

Setup simplificado.

-

-

Pontos de atenção

-

Oferta disponível somente para clientes cujo backend também está alocado na AWS.

-

-

Limitações

-

Cada data plane pode ser conectado em até 4 redes, limitado a 8190 IPs.

-

-

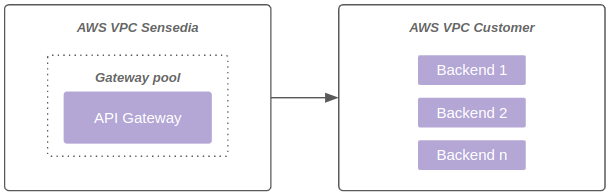

O Diagrama abaixo representa a conectividade via VPC:

-

Direct Connect (sob consulta)

-

Pontos positivos

-

Possibilidade de acessar backends por meio de link privado.

-

-

Pontos de atenção

-

Custo.

-

Modelo de responsabilidade compartilhada entre Sensedia, cliente e fornecedor de link.

-

-

Limitações

-

Cada data plane pode ser conectado em até 4 redes, limitado a 8190 IPs.

-

-

O diagrama abaixo representa a conexão via Direct Connect:

| Redes acima de 8190 hosts (/19) não são suportadas. |

-

Private link (sob consulta)

-

Pontos positivos

-

Facilita a comunicação entre componentes na AWS.

-

Garante o acesso privado com alta resiliência.

-

Para mais informações, consulte documentação oficial AWS.

-

-

Pontos negativos

-

Exige exposição por meio de NLB no lado cliente.

-

-

Limitações

-

São suportados até 4 VPCs endpoints (powered by AWS Private link) por dataplane.

-

-

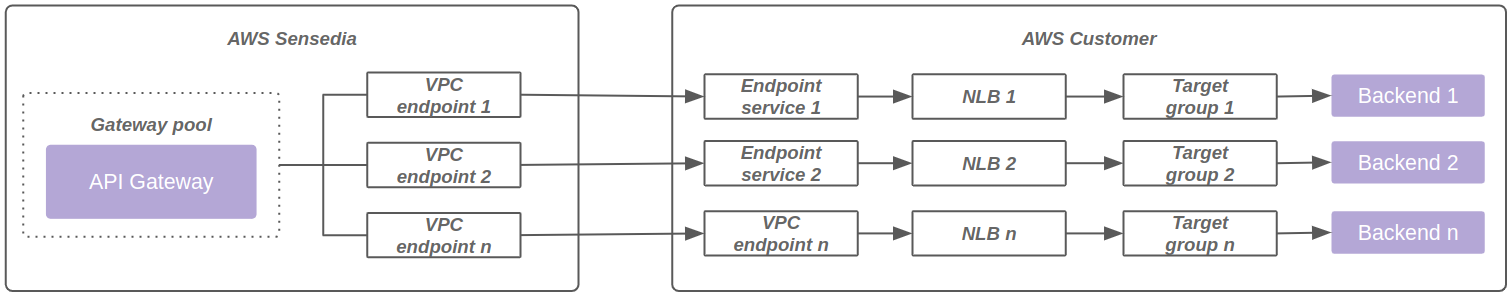

O diagrama abaixo representa a conectividade utilizando VPC endpoint powered by AWS Private link:

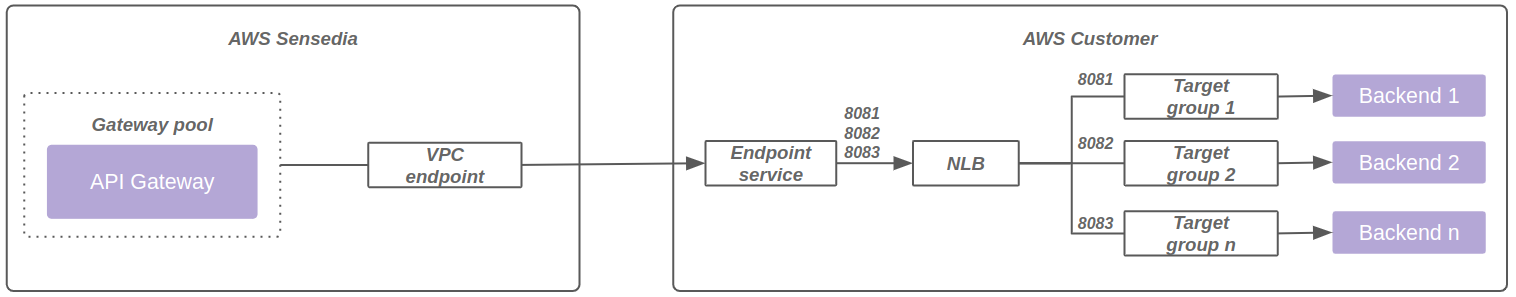

Adicionalmente, é possível utilizar o mesmo VPC endpoint associado a um mesmo load balancer, com múltiplas portas e target groups. O diagrama abaixo representa esse modelo:

Share your suggestions with us!

Click here and then [+ Submit idea]